Korralike logide põhjal on võimalik tuvastada, mis on süsteemis toimunud ja kes on süsteemis mingisuguseid tegevusi teinud, kirjutab Security Software OÜ projektijuht Helena Jürgenson.

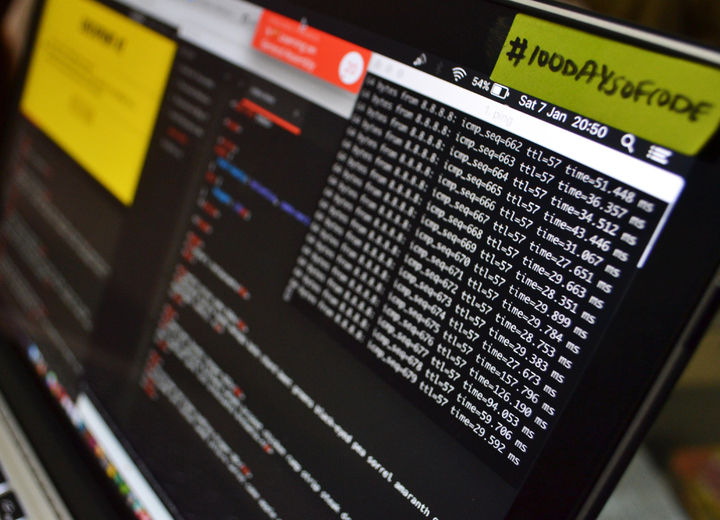

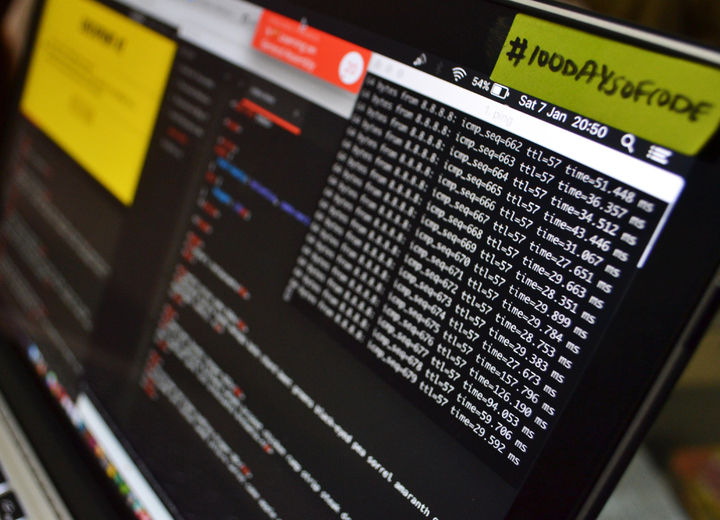

Süsteemi logi on süsteemis toimunud sündmuste kronoloogiline salvestus. Logisid kasutatakse erineval eesmärgil, tüüpilised logide kasutusvaldkonnad on infoturbe tegevused, süsteemide arendusel süsteemis toimuvate protsesside mõistmine ja probleemide lahendamine ning süsteemide testimine. Logisid saab kasutada ka ebatüüpiliselt, näiteks äri tööprotsesside analüüsiks: kus on pudelikaelad, kus kulutatakse kõige rohkem aega või kus midagi dubleeritakse.

Vähegi suurema süsteemi korral tekib logidesse kiiresti palju andmeid, mille töötlemine käib inimesel üle jõu, kuid mida on võimalik automatiseerida. Selleks tööks on võimalik võtta kasutusele turvateabe ja -sündmuste haldussüsteem (inglise keeles security information and event management ehk SIEM). SIEM-i mõte on koguda logisid ja kaardistada infot süsteemi taristu ja äriprotsesside kohta, et võimaldada turbeanalüütikul teha kontekstist sõltuvaid otsuseid süsteemis toimuvate sündmuste kohta.

Logid

Süsteemi logi on tegevuste kronoloogiline salvestus, et hiljem oleks võimalik tuvastada, mis on süsteemis toimunud. Süsteemi logi võib olla nii kasutajategevuste salvestus kui ka süsteemse info salvestus (nt mingi andmehulga salvestamine mälupuhvrisse). IT-süsteemide usaldusväärsuse tagamiseks on tarvis, et logisse saaksid kirja kõik turbe seisukohast tähtsad sündmused.

Revisjonlogi ehk auditlogi (inglise keeles audit trail, audit log) on kronoloogiliselt salvestatud tegevuste järjestus, mille abil on võimalik tuvastada, mis tegevusi tehti, et andmed/süsteem on jõudnud mingisse kindlasse olekusse. Revisjonlogi kirjed peavad tekkima süsteemi sisse- või väljalogimisest ja transaktsioonidest süsteemis, näiteks panganduse transaktsioonidest või isiku terviseandmetega tehtavatest tegevustest. Revisjonlogikirjete ulatus ja sisu sõltuvad konkreetse süsteemi vajadustest.

Logikirjete sisu

Logikirjete sisu sõltub logimise eesmärgist. Näiteks tarkvaraarenduse puhul võib olla vajadus kirjutada logisse ühte tüüpi andmeid, turvasündmuste analüüsiks aga teist tüüpi andmeid. Samuti on logikirjeid võimalik luua erineva detailsusega.

Logisid on võimalik luua eri tasemetel: mida kõrgema tasemega logi, seda vähem sinna üldjuhul kirjeid tekib, ja mida madalama tasemega logi, seda rohkem kirjeid tekib. Näiteks süsteemi arenduse korral on enamasti vaja rohkem logiinfot süsteemis toimuva kohta kui juba reaalses süsteemis.

Logide tasemed võivad olla on järgmised: Fatal, Error, Warning, Info, Debug ja Trace, kus iga järgmine toodab rohkem andmeid.

Turvasündmuste analüüs

Turvasündmuste analüüsiks peavad logiandmed tüüpiliselt sisaldama vähemalt järgmist infot:

- ainulaadne logikirje tunnus (logiidentifikaator, nt ID);

- sündmuse toimumise aeg (ajatempel);

- lähteaadress (ingl source IP);

- sündmuse alustanud protsess (nimi, number);

- sündmusega seotud kasutajakonto (ingl account);

- siht-IP-aadress (ingl destination IP);

- mis sündmus toimus (nt sisselogimine);

- millisele protsessile/failile/kasutajale jne sündmus mõjus;

- sündmuse tulemus (õnnestumine, ebaõnnestumine vms).

Need andmed peavad logis olemas olema, et logiandmeid oleks võimalik turvasündmuste puhul analüüsida, kuid süsteemi vajaduste põhjal võib vajalikke andmeid lisada, samuti sisaldavad lisaandmeid auditlogide kirjed.

Loe edasi Äripäeva IT-juhtimise teabevarast:

- Logide terviklikkus ja puutumatus

- Logiandmete säilitamine

- Logimine valmistoodetes

- Logimine organisatsioonile arendatava süsteemi korral

- Vead logimisel

Artikkel on täisulatuses avaldatud Äripäeva Teabekeskuse IT-juhtimise teabevaras